|

Di seguito gli interventi pubblicati in questa sezione, in ordine cronologico.

Partendo da un articolo di Wired di settembre 2010 dove ne venivano celebrati i 25 anni di pubblicazione, sono andato a cercare in rete un interessante libro "Hackers, Heroes of the Computer Revolution" scritto nel 1984 da Steven Levy (giornalista tecnologo americano). Il libro è una lunga intervista/confronto tra Levy e i quei "pazzi visionari" che 26 anni fa videro nell'informatica e nei primi computer la leva per una rivoluzione epocale: partendo dai primissimi pioneri dell' MIT, passando per il papà dell'Apple II Steve "Woz" Wozniak, dall' alternativo Steve Jobs, dallo sbarbatello Bill Gates sino a giungere a Richard Stallman (l'inventore del progetto GNU e, secondo Levy , l'ultimo grande hacker).

Nella lettura mi sono imbattuto nei cosidetti 7 principi fondamentali dell "Etica degli Hackers" ... e non potevo non riportarli qui esattamente come questi vengono enunciati:

The Hacker Ethic:

- Access to computers should be unlimited and total.

- Always yield to the Hands-On Imperative.

- All information should be free.

- Mistrust authority–promote decentralization.

- Hackers should be judged by their hacking.

- You can create art and beauty on a computer.

- Computers can change your life for the better.

Traduzione:

I principi dell'Etica Hacker:

- L'accesso ai computer deve essere illimitato e totale.

- Dare sempre priorità all "Hands-On" (insomma c'è da essere smanettoni e curiosi .. sempre!)

- Tutte le informazioni dovrebbero essere libere.

- Sfiduciare le autorità, promuovere la decentralizzazione (dei dati e delle informazioni).

- Gli hacker devono essere giudicati dai loro hacking.

- È possibile creare arte e bellezza in un computer.

- I computer possono cambiare la tua vita in meglio.

Suggestivo vero? So geek!! Per la cronaca se interessati al libro lo trovate in lingua originale su Amazon (edizione O'Reilly) e in italiano pubblicato Edizioni Shake. L'edizione inglese la trovate anche in versione digitale sui soliti canali p2p (RShare).

L'impatto del web sociale in ogni sua declinazione, network sociali (Facebook e Twitter su tutti), condivisione di video e foto (YouTube, Flickr) personal blog ha ormai raggiunto livelli tali da potersi considerare una vera e propria rivoluzione nella seppur breve storia del www. Il web 2.0 è ormai parte integrante della nostra vita e rappresenta ormai una percentuale consistente della nostra esperienza quotidiana su internet; nell'analisi e nello studio di questo fenomeno si sono applicati già il fior fiore dei sociologi e dei mass-mediologi: lungi da me entrare nel merito della querelle... voglio solo proporvi un simpatico tool realizzato da Gary Hayes e pubblicato sul suo blog, che con la forza dei numeri in tempo reale, ci misura la crescita esponenziale ed incessante del fenomeno. Eccolo:

http://www.personalizemedia.com/garys-social-media-count/

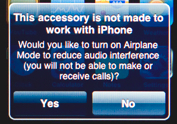

Questo weekend ho scoperto che l' IPhone non gradisce troppo la vicinanza dell'acqua e l'umidità in genere, fortunatamente si è trattato di un malfunzionamento passeggero ma poteva andare peggio. Premetto che a monte di tutto c'è la mia disattenzione nel lasciarlo (acceso) sulla panchina e sotto la pioggia durante una partita di basket (ammettetelo... pensavate già ad un ciclo di centrifuga in lavatrice o ad un plastico volo nella tazza del cesso .. eh?) quando ho ripreso il telefono mi sono accorto che continuava insistentemente a mostrare il messaggio seguente (quella che vedete è la versione inglese del messaggio)

ed effettuando qualunque scelta il risultato era lo stesso: messaggio riproposto dopo poco tempo, telefono che non entrava in stand by (schermo quindi sempre accesso e batteria in rapido scaricamento) e cosa più grave disattivata tutta la parte audio dell' Iphone (no suonerie, no suoni, no audio in youtube e ipod). Una scarica di sacramenti dopo, scopro su internet che il problema è abbastanza diffuso: pare che basti poca acqua, umidità o sporco a contatto con gli estremi dello schermo, del connettore jack delle cuffie, del connettore dock per scaturire il problema. Sempre su internet si dice che potrebbe anche trattarsi di un guasto hardware permanente, per cui esistono delle procedure di bypass per eliminare il messaggio ma che non ripristinano l'audio su tutti i firmware (vedi qui - funziona sulla 2.0.2 ma sulla 2.1 e superiori il messaggio sparisce ma non torna l'audio e potrebbero darsi problemi con gli accessori esterni). Scopro anche che sul melafono (ma ci sono anche nei telefoni normali) dei rilevatori di liquidi in corrispondenza dei connettori jack... perfetto anche se potessi mandarlo in assistenza (cosa dubbia vista la provenienza USA del telefono) probabilmente me lo rimanderebbero indietro per incauto uso. Resta quindi il piano B: ovvero telefono sotto il phon alla massima velocità e incrociare le dita... i tentativi non bastano, il messaggio torna sempre, e il citofono funzia e suona solo con l'auricolare inserita. Ultimo tentativo la procedura descritta qui : telefono collegato in ssh al pc e caricamento di scripts per fissare almeno il problema: nessun risultato apparente. Perfetto direi .. cellulare da buttare penso... sacramenti e rassegnazione... invece... stamattina la lieta notizia al risveglio... la notte ha portato consiglio (e forse ha asciugato per bene tutta l'umidità all'interno, che per fortuna non ha causato cortocircuiti) e il melacitofono è tornato vivo e vegeto pienamente funzionante. Una tipica "botta di c*lo" non degna del sottoscritto.

Morale della favola: mai esporre il vostro amato iphone/ipod all'acqua, mai lasciarlo incustodito nei pressi della tazza, del bicchiere, non stappateci sopra una lattina di Duff ... le mele non vanno d'accordo con l'acqua!!!!

Vi siete mai domandati come si possano creare quei fotomontaggi che ogni tanto ritroviamo nelle avatar di nostri amici sui social network, sui forum, ecc... ? Per intenderci quelli dove il faccione del nostro conoscente spicca su un tabellone pubblicitario attaccato alle pareti di un palazzo o inserito in un dipinto famoso, ecc? Ok, sappiate che per fare quelle composizioni non occorre particolare maestria nel fotoritocco o essere maghi di photoshop... basta avere i contatti "giusti"  esistono infatti alcuni siti gratuiti che consentono di creare veloci e divertenti fotomontaggi in pochi passi direttamente dal web. I siti di cui parleremo oggi non richiedono registrazione e consentono di creare e salvare le proprie elaborazioni sul pc per ogni uso. esistono infatti alcuni siti gratuiti che consentono di creare veloci e divertenti fotomontaggi in pochi passi direttamente dal web. I siti di cui parleremo oggi non richiedono registrazione e consentono di creare e salvare le proprie elaborazioni sul pc per ogni uso.

Eccone alcuni:

http://www.photofunia.com/ (una marea di effetti di ogni genere, da provare ...)

http://masterpieceyourself.com/ (volete mettere il vostro faccione incorniciato in un quadro famoso??)

http://www.magmypic.com/ (se invece volete anche voi una vostra copertina su una rivista .. il classico minuto di celebrità)

http://www.faceinhole.com/us/ (fotomontaggi con sostituzione di volto, per la maggior parte di personaggi famosi, attori, scene importanti di film, quadri e anche qualche qualche momento classico)

I risultati delle elaborazioni di questi siti sono spesso d'effetto e di sicuro divertimento... lo conferma il successone avuto in ufficio tra i miei colleghi ... vero Web ???    Se avete altre risorse e siti simili postate pure sul blog! Se avete altre risorse e siti simili postate pure sul blog!

Ecco alcune mie prove ... buon divertimento!

13 marzo del 1989: vent'anni fa esatti. Una data che ha cambiato il mondo e un po' le abitudini di tutti noi. Era il giorno in cui il fisico britannico Tim Berners-Lee, allora trentaquattrenne, presento' al CERN di Ginevra, un documento intitolato ''Information Management: a Proposal''; nel testo veniva presentato un nuovo sistema, basato sugli ipetesti, per rendere piu' agevole la distribuzione di dati scientifici tra gli scienziati. Per la prima volta le singole parole contenute in un documento digitale potevano essere utilizzate per creare legami con altri testi in altri computer in rete: nasceva il concetto di link . La risposta del supervisore di Berners-Lee, Mike Sendall, fu abbastanza fredda, pur accogliendo comunque l'idea del suo ricercatore e dando il via libera all'approfondimento del progetto insieme ad un altro scienziato, il belga Robert Cailliau.

Nella foto: Tim Berners-Lee Nella foto: Tim Berners-LeeNel giro di due anni gli Berners-Lee e Cailliau costruirono le fondamenta del Web e realizzarono anche il primo browser, il programma visuale per ''sfogliare'' le pagine del web. Qualche curiosità: come primo server fu utilizzato un computer NeXT, costruito dalla ditta fondata da Steve Jobs dopo che aveva lasciato la Apple la prima volta. La 'rivoluzione' del Web comincia, pero', solo nel 1993, quando viene creato 'Mosaic', il primo Browser, il programma per 'navigare' tra i link delle pagine web. E' anche l'anno in cui il Cern rinuncia ad ogni diritto d'autore sul Web e mette a disposizione del pubblico le basi ed i protocolli del software. Da quel momento il numero dei siti e' subito cresciuto esponenzialmente, passando da 130 nel 1993 a 35 milioni nel 2003, ai circa 180 milioni del 2008, secondo le rilevazioni Netcraft (con 1,5 milioni di domini italiani). E nel 2010, secondo l'Icann, l'ente che sovrintende alla gestione dei domini Internet, raggiungeremo il limite dei quattro miliardi di indirizzi consentito dall'attuale sistema di gestione di rete. Tim Berners-Lee non e' mai diventato ricco, nonostante la sua invenzione si sia trasformata nel volano di una nuova economia, ed ha dovuto aspettare fino al 2003 per ricevere i primi significativi riconoscimenti della sua opera. L'anno dopo gli e' stato conferito anche un premio scientifico da un milione di euro dal presidente della Repubblica Finlandese ed e' stato insignito del titolo di 'Sir' dalla Regina Elisabetta II. Sir Tim attualmente e' il direttore del Consorzio del World Wide Web, con il quale continua a guidare lo sviluppo della grande ragnatela. La sua piu' grande preoccupazione al momento riguarda la sicurezza e la privacy degli utenti. Proprio oggi davanti alla Camera dei Lord di Londra si e' pronunciato contro la vendita dei dati sulle abitudini dei navigatori, per scopi pubblicitari e commerciali. ''La gente usa Internet anche quando ha dei problemi - ha detto l'inventore del World Wide Web - per sapere se ha contratto malattie, o riguardo alle proprie opinioni politiche. E' vitale che non vengano spiati''. Buon compleanno WWW!

Avete presente il messaggio di avvertimento che ogni tanto Google restituisce a fronte di una ricerca che potrebbe condurci in un sito potenzialmente dannoso? Intendo la scritta "Questo sito potrebbe essere pericoloso e danneggiare il tuo computer"... un utile filtro nei risultati delle ricerche in Google che previene la navigazione in zone del www dove si annidano virus, spyware in agguato per danneggiare o prelevare informazioni sensibili dai nostri pc. Il filtraggio dei contenuti delle ricerche di Google è demandato ad un sistema di terze parti denominato StopBadWare (realizzato da un ente no profilt che collabora, oltre con la Grande G, anche con diverse altre realtà accademiche e commerciali), che basa i suoi controlli su "blacklist", elenchi, di siti e indirizzi web pericolosi, e costantemente aggiornate e mantenute.In caso di match positivo (sito rilevato dannoso) il sistema propone la scritta ed un link verso il sito web di StopBadWare per ricevere ulteriori informazioni. Bene, questo sistema, sabato scorso 31/01 dalle ore 15.30 alle 16.25 (ora italiana) è andato in tilt: chiunque, in qualunque parte del mondo, abbia effettuato una qualunque ricerca su Google in quel periodo ha ottenuto un avvertimento di pericolo ed è stato indirizzato sul sito informativo di riferimento. Risultato? Motore di ricerca inutilizzabile, e sito di StopBadWare crollato sotto la mole di richieste di informazioni degli utenti (un caso da manuale di "Denial of Service" involontario). Motivo di questa gaffe planetaria del colosso di Mountain View?? Un banale carattere " / " ("slash") di troppo nelle blacklist: pare che per una madornale svista nell'aggiornamento manuale di queste liste, l'operatore abbia lasciato in capo all'elenco un / di troppo: peccato che quel carattere per il sistema di filtraggio equivalga a dire "tutti gli indirizzi, tutti gli URL", ovvero tutto Internet! .Il down è durato 40 minuti circa, e poi il sistema è stato ripristinato banalmente cancellando quel carattere / dimenticato nella configurazione (chissà magari per un errato copia&incolla)... tutto il mondo è paese, specie nel piccolo, grande microcosmo dell'informatica! Ecco il comunicato ufficiale su uno dei blog di Google dove il fattaccio viene ricostruito e vengono rivolte le scuse agli utenti che, inconsapevolmente, hanno contribuito a creare il caso di attacco "DoS" più ampio della storia!

In occasione del Consumer Electronics Show 2009 in corso in questi giorni a Las Vegas, Microsoft ha rilasciato la prima versione beta, pubblica e regolarmente scaricabile da internet, del nuovo Windows 7 (successore di Vista). Si tratta della build 7000 / beta 1 del prodotto, che da qualche settimana gira in versione 32 bit e 64 bit anche sulle reti p2p dei torrent, ma in questo caso il download è ufficiale: una volta installato il sistema è utilizzabile in prova sino al primo agosto 2009. Il debutto nella serata di ieri sul sito di Microsoft e il download è disponibile qui (occhio il sito a causa della notevole mole di richieste risulta randomicamente down, se interessati e lo trovare giù , a distanza di qualche ora). La beta è inoltre disponibile anche per gli abbonati ai servizi Technet Plus e MSDN nelle relative reti di download. Sempre di questi giorni il rilascio ai partner sviluppatori di Microsoft della R2 di Windows Server 2008 SP2 che sfrutta buona parte del "core" di Windows "Seven".

Sono stati sicuramente tra i gadget tecnologici più gettonati nello scorso anno e di fatto hanno segnato una piccola ma importante rivoluzione nel variegato mondo dell’informatica. Sono i netbook, i piccoli pc tascabili con schermi tra i 7” e i 10” caratterizzati da dimensioni compatte per garantire l’estrema mobilità , la connettività internet agile via wifi o device 3G e prezzo di acquisto contenuto. La loro nascita ha creato un nuovo mercato di nicchia tra quello degli smartphone senza tastiera e i veri e propri notebook: i primi a diffondersi in modo massivo sul mercato italiano sono stati gli Eeepc di Asus che, nella primavera del 2008, col modello 701 (il 7 pollici) hanno aperto anche in Italia questa new age dei piccoli compatti. Visti ora i 701 manifestano i diversi limiti dati dalla maggiore anzianità di progetto. Schermo piccolino, processore Intel Celeron (caratterizzato da maggior assorbimento elettrico e consumo delle batterie) , piccolo disco SSD da soli 4 gb. A fine estate sono usciti i primi modelli con schermi di maggiore dimensione (Eeepc 901 da 9”), decisamente più usabili a parità di dimensione. Ma la vera svolta è avvenuta con l’entrata in commercio dei primi processori Intel della serie Atom; cpu ottimizzate per l’uso sui mini pc con basso consumo elettrico e buon rapporto prestazionale. Da questo momento in poi nel mercato sino ad allora dominato da Asus e dal suo brand Eeepc si sono gettati un po’ tutti i produttori cercando di rincorrere e bissare il successo del produttore taiwanese. Nascono i prodotti di MSI, Acer (serie Ispire One), Dell (mini Ispiron), HP (che rispolvera il brand autonomo CompaQ con il Mini) e Samsung (serie NC10). Caratteristiche dei prodotti variano soprattutto per dotazione di ram, spazio disco (a stato solido o da 1,8”), connettività (numero di porte USB, lan cablata, VGA, bluetooth). Per il resto l’impostazione di base rimane sostanzialmente la stessa per tutti: piattaforma Atom, schermo brite da 9-10”, webcam da 1,3 MPixel, scheda wifi in classe G, assenza di cd-rom. Sul lato sistema operativo si spazia su versioni di leggere Linux “ad hoc” sino all’immortale Windows XP che su queste nuove macchinette sta vivendo una seconda e florida giovinezza. Vietato Vista per l’estrema pesantezza, XP si trova a pieno agio sui netbook tanto che mamma MS ha spostato in avanti il supporto al sistema sino al 2014. Anche il colosso di Redmond ha fiutato l’affare dei minipc, tanto che le beta del futuro Windows 7 (“Seven”) sono state presentate da Steve Sinosfky (uno delle teste “d’uovo” di MS a capo del progetto del successore di Vista) proprio su piattaforme Eeepc per esaltarne leggerezza e supporto nativo alle tecnologie touch. Conservando un sottofondo di “nerd informatico” non potevo esimermi da proporre un confronto sul campo dei diversi giocattolini, avendoli avuti un po’ tutti tra le mani per ragioni di lavoro e/o regalo. Per l’occasione ho potuto schierare sulla mia scrivania i seguenti prodotti: Asus Eeepc 701 (il mio primo netbook), Asus Eeepc 901, HP CompaQ Mini, Samsung NC10 (il mio ultimo acquisto di natale); tra i più venduti, all’appello manca solo l’Acer Ispire One che però ho avuto occasione di avere per le mani qualche tempo fa per una riformattata. Anticipo l'esito del confronto che trovate nel dodumento pdf linkato di seguito, dichiarando il nuovo Samsung come l'assoluto vincitore per l'ottimo rapporto prezzo/dotazione; ovviamente il piccolo 701 era ovviamente un outsider inserito solamente a titolo di confronto per dimostrare l'evoluzione dei netbook in pochissimi mesi. Buona lettura!

Da un po' di mesi mi ritrovavo per le mani un access point wireless DLink DWL 700AP e, avendo già in casa un router wifi Linksys WRT54G per Eolo, per lungo tempo è rimasto chiuso un un cassetto. E' un modello del 2005 economico e semplice, ormai abbastanza datato, ma già di classe G (54 Mbps); siccome spiaceva vederlo inutilizzato (è praticamente nuovo), mi son chiesto se fosse possibile un' applicazione "alternativa" del giocattolo. I modi di funzionamento dei componenti WiFi di questo tipo spesso non si limitano alla pura e semplice modalità access point, ma è possibile configurarli come client wireless, o come a me interessava, repeater. A seconda di come viene configurato quindi l'apparecchio può essere utlizzato come normale access point (quindi creare una rete senza fili), client wireless (ovvero utlizzarlo come client di una rete senza fili già esistente e quindi, attraverso la propria porta ethernet, convertire in wifi una qualunque scheda di rete cablata di un pc, di una stampante...), repeater (ovvero agganciarlo ad una rete senza fili già esistente, per ripeterne il segnale, ampliandone così la copertura anche negli angoli "bui"). Il firmware originale del DLink non consentiva tutti questi settaggi, ma un veloce giro in internet ha permesso di trovare sul sito ftp del produttore ( http://ftp.dlink.ru/pub/Wireless/) un paio di firmware più aggiornati (quello usato è di fine maggio 2008) che ne hanno ampliato le potenzialità. Caricato il firmware (tutto via interfaccia web), sostituita l'antenna originale da 3 dbi con una più perfomante da 5 dbi e configurato il DWL700 come repeater, collegandolo alla rete wifi del Linksys già esistente (la procedura è molto semplice tramite la funzione di DLink "site survey" che scansiona le reti esistenti). Il DWL ovviamente ha un ip fisso, come gateway l'indirizzo del Linksys e propaga un segnale wifi col medesimo SSID e criptatura della rete che ripete. Con queste poche mosse il DLink è tornato operativo e mi hanno permesso di potenziare il raggio d'azione della lan wireless e coprire al meglio le due case nel mio cortile. Una piccola idea per riciclare il surplus informatico che spesso affolla i nostri armadi e cassetti.

Il Dlink con il nuovo antennone Il Dlink con il nuovo antennone

Qualche tempo fa presentai sulle pagine di questo blog Zeroshell, un'interessante distribuzione Linux di origine italiana destinata a fornire i principali servizi di rete di cui una LAN necessita. Un'idea interessante per riciclare un vecchio pc x86 trasformandolo in pochi passi in un completissimo e potente router di rete e server dhcp-dns-proxy-vpn. Esistono diverse distribuzioni (più o meno complete) pensate per queste finalità, ma in realtà ben poche di facile installazione e di semplice gestione attraverso una comune interfaccia web. In questi giorni ho trovato un interessante alternativa a Zeroshell dalle potenzialità simili se non superiori; si tratta di un prodotto ancora una volta italiano, destinato a sistemi embedded, ad appliance dedicati (quindi veri e propri firewall hardware) e a normalissime macchine PC x86: Endian Firewall Software Edition trasforma un qualunque computer in una completa appliance di rete capace di fornire servizi integrati di routing (su connettività lan, adsl, pppoe, isdn..), stateful inspection firewall, VPN (OpenVPN), gateway anti-virus, anti-spam, web security e email content filtering. Il tutto con requisiti hardware molto modesti (e quindi ideali per rispolverare dalla cantina il nostro vecchio pc ormai abbandonato con paio di dita di polvere sopra):

CPU: Intel x86 compatibile (500MHz minimo, 1GHz raccomandato), inclusi VIA, AMD Athlon, Athlon 64, Opteron, Intel Core 2 Duo, Xeon, Pentium e Celeron RAM: 256MB minimo (512MB raccomandato) Disco: necessario un Hard Disk SCSI, SATA, SAS o IDE (40GB minimo), due identici se si vule supporto per RAID 1 Schede di Rete: sono supportate le più comuni schede di rete incluse Gigabit e fibra ottica Monitor/tastiera e lettore cd: sono richiesti esclusivamente per l'installazione.

A differenza di altre distribuzioni Endian non è eseguibile in forma "live" ma deve essere necessariamente installato su un disco rigido che può essere anche ridondato in mirror RAID 1. E' gestibile via interfaccia web, via testuale dalla tastiera e mouse ed addirittura via seriale con console telnet (come un qualsiasi router vero). E' interessante sottolineare la predispozione di Endian all'autentificazione dei servizi integrata con Windows, le Active Directory e le group policies. La dotazione di Endian si completa infine con l'accesso via SNMP per il monitor in tempo reale di tutti di dati d'utilizzo del prodotto e dei servizi e semplici procedure di backup e restore delle configurazioni. Tutte le caratteristiche del prodotto sono presentate in questo completo datasheet mentre la ISO bootable di Endian 2.2. RC 3 è scaricabile da questa pagina (circa 90 MB). In questo pdf invece vi mostro alcune schermate dimostrative dell'interfaccia web del prodotto così come le ho catturate in una veloce sessione di prova su macchina virtuale VMWare. Completo e consigliato!

|

|

Ci sono 946 persone collegate

|

<

|

luglio 2025

|

>

|

L |

M |

M |

G |

V |

S |

D |

| | 1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|

|

|

| |

|

|

|

|

|

|

Nessun sondaggio disponibile.

Questo blog supporta

______________________________

Letture...

J.D. Salinger

Il giovane Holden

(The catcher in the rye)

EinaudiEditore

______________________________

Daniele BiachessiLa Fabbrica dei Profumi Baldini e Castoldi Editore

__________________________

Musica...

Vasco Rossi - Dillo alla luna (1990)

Ben E. King - Stand by me (1961)

Queen - Bohemian Rhapsody (1975)

U2 - Pride (In the name of love) (1984)

__________________________

19/07/2025 @ 02:00:05

script eseguito in 54 ms

|