|

Di seguito gli interventi pubblicati in questa sezione, in ordine cronologico.

Segnalo con questo post un interessante progetto italiano relativo ad una distribuzione di Linux per sistemi server/pc e dispositivi embedded dedicata principalmente ai servizi LAN/WAN. Si tratta di ZEROSHELL http://www.zeroshell.net/ dell'italiano Fulvio Ricciardi, un progetto totalmente freeware, molto completo che consente di creare a bassissimo costo una macchina di classe router capace i gestire in completa autonomia i principali servizi di rete necessari in una rete locale; ecco le features della versione 1.0.0:

- Server RADIUS

- Captive Portal per il supporto del web login su reti wireless e wired.

- Gestione del QoS (Quality of Service) e traffic shaping per il controllo del traffico su reti congestionate.

- HTTP Proxy con antivirus open source ClamAV

- Supporto per la funzionalità di Wireless Access Point con Multi SSID utilizzando schede di rete WiFi basate sui chipset Atheros.

- VPN host-to-lan

- VPN lan-to-lan

- Router con route statiche e dinamiche

- Bridge 802.1d con protocollo Spanning Tree

- Firewall Packet Filter e Stateful Packet Inspection (SPI)

- Controllo mediante Firewall e Classificatore QoS del traffico di tipo File sharing P2P;

- NAT per utilizzare sulla LAN indirizzi di classi private mascherandoli sulla WAN con indirizzi pubblici;

- TCP/UDP port forwarding (PAT) per creare Virtual Server,

- Server DNS multizona

- Server DHCP multi subnet

- Virtual LAN applicabili sulle interfacce Ethernet, sulle VPN lan-to-lan,

- Client PPPoE per la connessione alla WAN tramite linee ADSL, DSL e cavo (richiede MODEM adeguato);

- Client DNS dinamico

- Server e client NTP (Network Time Protocol)

- Server syslog

- Autenticazione Kerberos 5

- Autorizzazione LDAP, NIS e RADIUS;

- Autorità di certificazione X.509 per l'emissione e la gestione di certificati elettronici;

- Integrazione tra sistemi Unix e domini Windows Active Directory

- Gestione completa via Web e/o console SSH

Il tutto caricato "live" via cd o device USB. Il sistema inoltre, se eseguito su un pc dotato di harddisk, consente l'accesso a normali dischi IDE e salva le proprie configurazioni un un db proprietario. Non servono grossi investimenti per l'hardware, basta un pc anche vecchiotto dotato di un paio di schede di rete e lettore cd o porte usb. Un buon metodo per dare nuova vita a sistemi ormai obsoleti per l'uso comune. Dal sito potete scaricare le iso di ZeroShell o le immagini per device usb. Il sito annuncia le prossime implementazioni del progetto:

- Server SMTP e IMAP

- Autenticazione tramite Smart Card con protocollo PKINIT

Si sente per il momento la mancanza di un demone SNMP per il controllo remoto del nostro sistema ZeroShell; ma l'autore promette di inserirlo nelle prossime versioni. Con questa funzione il sistema sarebbe davvero al top e diverrebbe un serio ed economico concorrente per i device dedicati (compresi i costosi router di fascia alta), infinitamente scalabile (trovatemi un router con le possibilità di personalizzazione di memoria, cpu e disco come quelle offerte da un pc vero e proprio...). A breve organizzerò un prova su strada di ZeroShell su Eolo e vi dirò le prime impressioni operative. E se proprio volete anche un case carino e un hw compatto su cui far girare ZeroShell potete sempre comprarvi uno di questi micropc a venduti a bassisimo costo (250 euro circa) dotati di 2-4 schede ethernet e lettore compact flash e porte USB su cui salvare OS e configurazione. Davvero un'ottima soluzione!

Le reti informatiche realizzate che sfruttano la tecnologia wi fi si stanno sempre più diffondendo e con esse si diffondono anche le tecniche per violarle. Il wardriving è l’insieme dei sistemi usati per l’attacco e intrusioni nelle reti Wireless (wi-fi). Il termine WarDriving proviene dalla vecchia tecnica di phone hacking o Phreaking chiamata wardialing che sta ad intendere la scansione continua di numeri telefonici per scoprire sistemi informatici e centralini non protetti . Per WarDriving si intende letteralmente Wonder and Driving .Si sente anche parlare di WarWalking ( wonder and walking ):come quindi si può facilmente capire il wardriving è la ricerca di reti wireless utilizzando l’automobile e il WarWalking è la ricerca di reti wireless camminando..(Ma perche non farlo comodamente da casa .  ??)

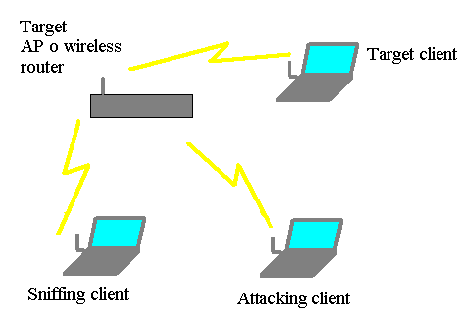

Le reti wireless sono per natura più vulnerabili delle reti di computer che utilizzano i cavi. Infatti nel caso di una rete cablata è necessario un collegamento fisico di un computer via cavo, mentre per le reti wireless basta dotare il proprio computer di scheda wi-fi e antenna. Proprio a causa della semplice vulnerabilità delle reti wireless è bene premunirsi e proteggerle per quanto possibile. Per fare questo esistono vari modi ma io vi metto solo i principali: - WPA ( Wi-Fi Protected Access ) - WEP ( Wired Equivalent Privacy ) - MAC address control - Disabilitazione del DHCP - Cambio dell’SSID Tra questi ovviamente ci sono quelli piu o meno efficaci. Niente comunque si presume essere sicuro al 100%. In breve : Il WPA è un protocollo per la sicurezza delle reti senza filo Wi-Fi creato per tamponare i problemi di scarsa sicurezza del precedente protocollo di sicurezza, il WEP. WPA è progettato per gestire l'autenticazione dei client e dei server e la distribuzione di differenti chiavi per ogni utente. Una delle modifiche che introducono maggiore robustezza all'algoritmo è la definizione del Temporal Key Integrity Protocol (TKIP). Questo protocollo cambia dinamicamente la chiave in uso e questo combinato con il vettore di inizializzazione di dimensione doppia rispetto al WEP rende inefficaci i metodi di attacco utilizzati contro il WEP. Il WEP è, detto molto molto alla buona, simile al WPA ma usa chiavi di cifratura più corte. Per quanto riguarda il MAC address control si può dire che è abbastanza efficace . Dunque, ogni scheda di rete (wireless o meno) ha un proprio "numero di serie", che si chiama appunto MAC address. Gli access point possono essere impostati in modo da accettare connessioni soltanto dalle schede che hanno un certo MAC address. Questo rende molto difficile all'intruso penetrare nella rete, perché deve prima scoprire uno dei MAC address autorizzati. Non è impossibile, ma è una scocciatura che scoraggia buona parte degli aggressori. Pertanto conviene assolutamente attivare il controllo del MAC address. Il DHCP ( anche qui spiegato molto alla buona) è un sistema che semplifica la gestione di una rete assegnando automaticamente un indirizzo IP a ogni macchina che si collega alla rete. Questo è comodo in un ambiente cablato, ma è pericoloso in un ambiente wireless, perché assegnerebbe automaticamente un indirizzo IP anche a un intruso.Dovete anche tenere presente che, comunque, un intruso abbastanza furbo è in grado di aggirare questo ostacolo (gli basta indovinare il range di indirizzi IP che usate, tipicamente 192.168.0.*). Per quanto riguarda SSID (e poi passo alle cose un più interessanti ) la questione è che la rete wireless ha un suo identificativo (l’SSID) che le schede wireless devono conoscere per potervisi collegare. Anche il nostro simpatico intruso ha bisogno di conoscerlo per fare il suo sporco mestiere (lo str**o  ). Il ‘’guaio’’ è che conoscerlo è facilissimo: nella maggior parte dei dispositivi wireless è impostato in fabbrica in modo da usare, come SSID, il nome del fabbricante e Siccome i fabbricanti non sono poi tanti, è banale per l'intruso tentarli uno per uno. Solitamente lo schema piu conosciuto e banale di attacco a una rete è il seguente  - Access Point (AP) : è l’access point di cui vogliamo conoscere la chiave per riuscire ad entrare nella rete. - Target Client (TC) : è un client collegato all’access point. - Sniffing Client (SC) : è uno dei pc dell’attaccante. Questo si occuperà di sniffare quanto più traffico possibile. Questo traffico verrà registrato sull’hard disk (non tutto il contenuto dei pacchetti ma solo alcune informazioni come i IV). Svolge un ruolo passivo. - Attacking Client (AC) : è un client che si occuperà di “stimolare” il giusto traffico nella rete. Svolge un ruolo attivo. In realtà il WEP Cracking può essere fatto anche con un solo computer. Ma ora passiamo alle cose belle….Ci sono tanti modi per trovare le reti e non solo…. Infatti esistono molti programmi,quasi tutti free, per giocare con le reti (ovviamente in modo legale). Questi programmi sono a disposizione di tutti, non siete gli unici a poterli utilizzare, non sono nuovi e non sono per superesperti di computer. Preciso che entrare abusivamente in una rete senza autorizzazione è un reato punibile dalla legge, quindi provate solo sulla vostra rete per testarne la sicurezza, o magari fatevi fare una delibera per il test dal proprietario della rete. Ma veniamo al dunque….. NetStumbler è un semplicissimo tool che permette di trovare una rete WI-FI nelle vostre vicinanze. E’ in grado di Indicarvi il nome ESSID, la potenza del segnale espressa in db e se la rete è protetta da chiave WEP oppure WPA.( www.netstumbler.com )Se ora volete testare la vostra protezione WEP, in ambiente Windows,è importante e utile iniziare a cercare di individuare cosa passa sulla rete (e le informazioni sono tante anche se non sembra ).Un programma come Airodump vi permette di sniffare la rete e cioè di catturare i pacchetti durante la trasmissione.( www.cr0.net:8040/code/network/aircrack ). Una volta che avete fatto girare un po il programmino avrete un dump dei pacchetti su quella rete ma dobbiamo trovare il modo di analizzarli ed estrarne ciò che più ci interessa (la password ecc).

Con Aircrack potete torvare la chiave WEP o WPA dai pacchetti catturati con Airodump ( download.aircrack-ng.org/ ). Ora, per riuscire a cracckare la chiave wep Airodump dovrà catturare un certo numero di pacchetti (circa 2,000,000) per una una cifratura 128 bit. Se la rete è molto trafficata si può raggiungere questo numero in poco tempo, altrimenti si può usare qualche altro trucchetto per pompare un po il numero di pacchettini che girano nella rete ( un esempio è utilizzare Aireplay , tool di packet injection, che permette di far aumentare la trasmissione di pacchetti in modo che Airodump posso catturare più pacchetti possibili in poco tempo. Ad ogni pacchetto ricevuto da un echo dello stesso pacchetto più la richiesta di una spedizione aggiuntiva). Una volta raggiunto il numero di pacchetti desiderati apriremo Aircrack ed importiamo il file .cap creato con Airodump e troveremo la chiave di accesso. Altri link che vi consiglio sono: www.tomshw.it/business.php?guide=20070804 per chi usa linux

www.airtightnetworks.net/home/resources/knowledge-center/caffe-latte.html

Ho caricato alcune mie foto in Panoramio, il mappamondo fotografico virtuale di Google. A breve verranno sottoposte alla valutazione del sistema automatico di selezione e, se ritenute d'interesse, inserite nelle mappe di Google Earth. Dopo la registrazione gratuita al servizio si hanno a disposizione 2 GB di spazio per caricare le proprie fotografie di luoghi, paesaggi e scorci. Per ogni immagine inserita è possibile effettuare una localizzazione sulle mappe di Google (Google Maps) e per ogni utente viene composto un proprio album personale condivisibile con altre persone. Appena viene caricata, alla foto viene assegnato un identificativo numerico univoco e viene accodata nel sistema automatico di valutazione per Google Earth; nell'arco di un paio di settimane, se ritenuta significativa, viene segnalata come punto d'interesse (un pallino blu) e pubblicata sulle mappe di Google Earth. In attesa dell'insindacabile giudizio della grande G, ecco i miei primi esperimenti con Panoramio di Google http://www.panoramio.com/user/1780776 : sono alcune viste di Arona, Angera, Castelletto, Sesto Calende, Orta S. Giulio, del Ticino e della vecchia ferrovia del mare di Varazze. La cosa interessante è che, cliccando sull'immagine, viene mostrata la localizzazione sulle mappe di Google, i dettagli tecnici della foto, ed è possibile scaricare il file KLM da caricare su Google Earth. Stay tuned for news!

Da buon smanettone informatico ho partecipato al download day della nuova versione di Mozilla Firefox 3 e al tentativo di raggiungere il record di "scaricamenti" di un software in un solo giorno... L'operazione complessivamente è valsa lo sforzo (per altro relativamente modesto  ) . Setup piccolo (meno di 7 MB, contro i 14-15 MB di Explorer 7-8), installazione smart e veloce. La nuova versione della "Volpe di fuoco" si presenta sulla carta con circa 15000 migliorie piccole e grandi finalizzate a velocizzare, proteggere e semplificare la navigazione web. Personalmente, dai primi utilizzi posso apprezzare una riduzione visibile dei tempi di caricamento e rendering dei siti richiamati (anche in caso di domini particolarmente "lenti") e un ritocco alla grafica della bottoniera che non mi dispiace (naturalmente sto parlando del layout standard nativo di Firefox). Non posso dire nulla di specifico sulla parte di sicurezza (Mozilla dichiara maggiore protezione da phishing e malware), ritengo comunque che partendo dalla buona base della versione precedente non si possa aver fatto che ulteriori passi avanti. Interessante la possiblità di avere infomazioni di dettaglio sul sito visitato, sulla sua identità e sul suo grado di attendibilità, cliccando semplicemente sull'icona presente nella barra degli indirizzi. Anche la barra degli url ha subito un ritocco (da questa versione viene definita "intelligente" dal team Mozilla): è in grado di riconoscere mano a mano che digitiamo i nomi dei siti e/o gli url attinenti tra quelli usati di frequente o presenti tra i segnalibri: novità non eclatanti rispetto alle versioni precedenti ma non mi dispiacciono. Da segnalarsi la nuova funzione di zoom delle pagine mediante semplice combinazione di tasti (ingradimento: CTRL + riduzione: CTRL - ). Per quanto riguarda il consumo di risorse (memoria occupata dal processo firefox.exe nel task manager di Windows) mi riservo di sottoporre a maggiore stress navigatorio il browser prima di dare un'impressione. Cambiata anche la finestrella di gestione dei download dei file: è stata introdotta la possibilità di mettere in pausa e/o riprendere un download in corso; inserita infine la possibilità di "salvare" , all'uscita dal programma, la sessione di navigazione in corso; un paio di funzionalità pratiche ed innovative non male. Complessivamente comunque direi che Firefox 3 mantiene fede alla propria tradizione di programma robusto, sicuro e di buone prestazioni. Ah... tornando al record di download il contatore sul sito ufficiale segna quota 8.937.974, con maggiore concentrazione di scaricamenti negli USA, nell'Europa mediterranea, UK, Germania, Russia, Giappone e Oceania: Mozilla è in attesa di omologazione del record da parte del Guinness dei Primati e per chi partecipa all'iniziativa Mozilla rilascia un attestato ricordo in formato pdf. Ecco il mio  ... anche questo contribuisce a fidelizzare gli utenti, a fare molto "comunità" e a consolidare l'immagine di browser libero e multipiattarforma che negli anni Firefox si è costruito.

Il formato Flash video è negli ultimi tempi lo standard "de facto" per la pubblicazione di filmati su internet. Le sue applicazioni sul web sono ormai numerosissime e celebri (solo a titolo d'esempio il colosso YouTube si fonda su questa tecnologia). Il vantaggio principale di Adobe Flash Video (in origine Macromedia Flash) è la sua estrema versatilità: il contenuto video/audio racchiuso in un unico file compatto di estensione .FLV è visibile mediante una vasta gamma di prodotti e visualizzatori; dal nativo Flash Player, passando per i plugin per tutti i principali web browsers (consentendo così di poter pubblicare i contenuti flash direttamente nelle pagine html dei propri siti) sinoa lettori multimediali propriamente detti come VLC media player. Il tutto disponibile per i principali sistemi operativi nonchè sempre più di frequente anche per cellulari, smartphones e lettori multimediali. Stanti queste premesse è divenuta buona prassi quindi pubblicare sul web i propri filmati in formato Flash. Ma come fare? Quali tool usare? Riporto di seguito una serie di risposte a domande frequenti (che io per primo mi sono posto..) in merito alle diverse operazioni sui file FLV.

Ho un mio filmato (ripreso con un telefonino, videocamera, ecc...) e voglio convertirlo in FLV. Come fare?Occorre procurarsi un tool di conversione apposito che ricevuto in ingresso il nostro filmato produca il file FLV voluto. Esistono diversi "encoder". La discriminante spesso è il formato di partenza con cui il vostro device salva il fimato originale. Tra i tanti vi suggerisco:

RIVA FLV Encoder - freeware, ben configurabile e capace di gestire una notevole varietà di formati in ingresso. Ultra Flash Video Converter - shareware in prova per 30 gg - altrettanto ben configurabile e capace di supportare anche il formato wmv 9 (non supportato ancora da Riva, ma utilizzato dal mio smartphone Windows Mobile 6). La trial è pienamente operativa, ma la conversione è limitata a filmati di 5 minuti. La trial si sblocca acquistando la solita key, ma se avete un telefono come il mio che limita la registrazione di ciascun filmato a 2 minuti, la versione in prova vi basta e avanza per usi occasionali. Sul sito del produttore sono disponibili diversi tool di conversione (X Anto trovi anche il convertitore per il formato Nokia 3gp, un altro prodotto simile ma freeware è Free 3GP to AVI ). Vorrei salvare e rivedere un filmato FLV visto sul web (p.e. YouTube). Come si fa?Semplice. Nella maggior parte dei casi basta installarsi VLC Media Player , quindi aprire Firefox, andare sul sito e vedersi per intero il filmato d'interesse. Terminata la visione, puntate alla cartella di cache di Firefox (ocio: dovete vedere le cartelle nascoste di Windows):

C:\Documents and Settings\nome_utente\Impostazioni locali\Dati applicazioni\Mozilla\Firefox\Profiles\nomevariabile.default\Cache

Mettete in ordine i file decrescente per dimensione e verificando data ed ora del file copiatevi il più grosso (qualche mega almeno). Incollate il file dove volete in altra posizione e rinominatelo come .AVI e apritelo con VLC  Come faccio a vedere un file FLV? Come faccio a vedere un file FLV?Installatevi Riva FLV Player (freeware) e siete a posto. Come faccio a pubblicare un file FLV su una mia pagina HTML?Preparato il file FLV, scaricatevi questo pacchetto . E' il noto player flash di Jeroen Wijering pronto da caricare nelle vostre pagine. Nel pacchetto zip trovate un file readme.html contenente il codice d'esempio da inserire nelle vostre pagine. Il restante contenuto del pacchetto (swf, subfolder _MACOS, file FLV e html ) deve stare nella tutto nella medesima cartella. A brevissimo on line alcune applicazioni di quanto descritto con i video del concerto di Ligabue a San Siro di sabato! Che spettacolo !!!

In questi giorni il blog è stato soggetto a dei fastidiosi attacchi di robot automatici che mi inserivano commenti inutili e finalizzati alla promozione di siti... scavalcando il blocco antispam che avevo inserito prima di natale (plugin captcha) ... spulciando il forum di dblog ho scoperto che è un problema comune a molti dbloggers... e ritenendolo utile a molti di voi vi posto il metodo per modificare il plugin antispam al fine di bloccare (spero definitivamente!) lo spammer. Se avete installato il plugin antispam "captcha" ufficiale per dblog cercate il file

dblog/inc_captcha.asp e ad andate alla linea 436

La troverete così:

DistortNum = (Random(1,3) - 1)

modificatela come segue (di fatto aumentate il grado di distorsione dei caratteri):

DistortNum = (Random(1,4) - 1)

Non salite oltre il 4 altrimenti i caratteri diventano illeggibili... per ora basta così, proverò qualche giorno per capire se ho f*ttuto il robot dello spammer  ... se così non bastasse c'è l'ulteriore contromossa: ... se così non bastasse c'è l'ulteriore contromossa:

modificare sempre il file dblog/inc_captcha.asp alla linea 32 aumentando il valore da 6 a 8 come segue (sono i numeri casuali visualizzati da plugin)

Const CodeLength = 8 'Secure Code Length (Max:8)

Good luck & f*ck the spammer!

Lunedì ho ricevuto questa simpaticissima mail dallo staff tecnico di NGI-Eolo (vedi sotto). Era circa un mesetto che l'upgrade di banda era operativo e in test su tutta la rete di bts di Eolo, ma adesso è stato ufficialmente rilasciato. La mia banda in download cresce da 3 Mbit a 4 Mbit, senza alcun costo aggiuntivo. Grazie NGI ! Il Muletto mette le ali agli zoccoli ringraziando il Re del Venti ...

Oggi è il 4° giorno col nuovo melafonino. L'uso quotidiano dell'IPhone (come d'altra parte quello di qualunque Mac) impone una necessità di "think different", ma una volta superate le prime difficoltà o perplessità si cominciano ad apprezzare i lati positivi del nuovo approccio alla tecnologia cellulare suggerita da Apple. Ben presto la facilità d'uso supera le incertezze e la voglia di personalizzare il proprio IPhone ad "immagine e somiglianza" del padrone prende in fretta piede. Una sola cosa non sono riuscito ad apprezzare: la gestione nativa della messaggistica sms; la filosofia di base è quella di una chat, dove per ogni contatto in rubrica vengono conservati ordinati cronologicamente tutti i messaggi in ingresso/uscita sotto forma di "ballons" (fumetti) colorati. Ritengo questo approccio ancora troppo lontano dal nostro normale uso dei messaggini: nessuna possibilità di archiviazione degli sms (ricevuti, inviati e bozze), manca un'indicazione del numero di caratteri digitati nella composizione di un nuovo messaggio e soprattutto non sono disponibili le funzioni di "inoltro" del messaggio. Mi sono messo quindi alla ricerca di qualcosa di alternativo al software di gestione originale, a mio modo di vedere, abbastanza limitato (si parla di evoluzioni future, ma non potevo attendere, pena il mancato uso del cellulare). I risultati della ricerca sono stati sostanzialmente due e la scelta è stata di fatto obbligata dalla specifica versione del firmware installato sul telefono (1.1.4 - 4A102, l'ultima disponibile). I principali sostituti al programma di gestione SMS originale dell' IPhone sono due: SMSD e ISMS. SMSD - http://amrut.joshi.googlepages.com/ giunto alla versione 0.2.3 beta; l'installazione dell'ultima versione non avviene dal normale installer ma richiede il download del pacchetto, la sua installazione nella folder applications nonchè la modifica dei permessi della folder con il comando chmod 775... le versioni più vecchie sono disponibili su installer ma una volta installata la brutta sorpresa.. se avete una versione del firmware superiore alla 1.1.3, il programma si installa ma appena provate a lanciarlo si chiude immediatamente .... no buono... ISMS - http://code.google.com/p/weisms/ - cominciando a disperare di non porter usare normalmente gli sms sul melafonino, ho trovato questo secondo programma: ISMS in versione 1.0 disponibile su installer aggiungendo la source:

Installata con successo (richiede un reboot del telefono), ho ritrovato le funzioni a cui ero abituato sui normali cellulari: organizzazione dei messaggi in folders (ingresso, uscita, bozze), funzioni di inoltro ed invio multiplo, conteggio caratteri, funzioni di ricerca, cancellazione del singolo messaggio, nonchè smilies e funzione di blacklist. Compatibile col firmware 1.1.4 (ma sembra anche con i precedenti). Inoltre il programma permette di disabilitare il popup automatico di anteprima sulla dashboard del telefono all'arrivo di un nuovo messaggio. Per un corretto funzionamento, dopo prova personale, vi consiglio le impostazioni seguenti impostazioni (pannello "Preferences"):

"Send Confirmation" = off"Enable Conversation" = off"Enable SB Helper"= on"Default SMS App" = on"New Message Preview" = on

e via con i melamessaggi!

Vedo una certa vivacità di post sui blog dei miei colleghi in merito al nuovo browser di Google, rilasciato in questi giorni. Non potevo quindi non intevenire dando una mia opinione dopo una prova velocissima. Google Chrome mi pare ancora un prodotto in stato embrionale (sul livello di Safari per Windows, che provai qualche mese fa al suo debutto sui sistemi operativi di Redmond), una beta tendente all'alpha se non per certi versi ancora un esercizio di "stile" da parte di Google. Preciso subito di non essere a priori contro questo nuovo prodotto: tutto ciò che porta innovazione e tende a scardinare i classici monopoli informatici imposti da Microsoft non possono che far bene se non essere il volano per un costante miglioramento di tutti i produttori (vedi Firefox che negli anni ha consolidato un prodotto che ad oggi è stabile, sicuro e sicuramente ai livelli, se non un palmo sopra del tradizionale Internet Explorer): il tutto in forma gratuita e multipiattaforma. Però con Chrome mi pare siamo ancora un po' troppo lontani per poter parlare di almeno un prodotto "finito": veloce ad installarsi, una volta lanciato si conferma subito il bug riscontrato da Eros su sistemi dotati di Symantec Endpoint (errore secco con codice numerio all'avvio del programma), la localizzazione del prodotto abbastanza "approssimativa" segnalata ad Antonello (vedere il tab "Roba da smanettoni" nel pannello delle opzioni ....) , il richiamo di componenti Microsoft Explorer nella fase di configurazione del proxy (questo a mio modo di vedere non rende Chrome del tutto indipendente dal sistema e dai programmi su cui opera o con cui convive) e la cosa più grave sono alcuni bachi rilevati: proviamo a digitare :% (senza virgolette) nella barra degli indirizzi... zoot root!! (come diciamo spesso io e Fede) il browser va in crash immediato. Questo dipende da una gestione approssimativa degli "About:" nella barra degli indirizzi (sono i vari about:cache,about:dns,ecc...). Ma dopo questo metodo infallibile per hangare Chrome viene la nota veramente negativa e grave: Chrome rivela un'anima Apple (Safari per Windows) based nella vulnerabilità del proprio WebKit. Riporto stralcio di un articolo trovato sul web : "si tratta di uneredità ben poco gradita, che proviene dallanima-Apple di Chrome: il ricercatore Aviv Raff, subito dopo il debutto di Chrome, ne ha confermato lesistenza. Il bug mette a rischio gli utenti Windows (gli unici che finora possono utilizzare Chrome, daltronde) ed è causato da una vulnerabilità di WebKit, il motore Html: può portare allesecuzione di codice arbitrario direttamente dal browser.

Raff ha pubblicato una proof of concept sul proprio blog: con una semplice tecnica di social engineering, un attaccante può convincere lutente a installare un malware sul proprio Pc con due soli clic del mouse. Nello specifico un archivio Jar viene eseguito senza preavviso: è ovviamente il suo contenuto la vera discriminante tra una proof of concept quale quella di Raff e un vero e proprio attacco. E lo stesso Raff a spiegare la ragione del bug: Chrome usa la stessa versione di Webkit usata da Safari 3.1, che risulta non aggiornata e ancora vulnerabile al carpet bombing. In attesa di un prevedibile aggiornamento da parte di Big G, si può ovviare al problema impostando Chrome perché richieda nome e destinazione per i file scaricati: nel widget Personalizza e controlla Google Chrome bisogna selezionare il menu Opzioni e, nel tab Piccoli ritocchi, selezionare la voce Chiedi dove salvare il file prima di scaricarlo. " Non male eh? Vabbè i difetti di gioventù, vabbè versione in beta, ma almeno sistemare i problemi già noti ... Non so quali idee abbia in testa la Grande G per il suo Chrome: alcuni indizi potrebbero lasciar supporre che per il momento Google non faccia (ancora) troppo sul serio: gli accordi con Mozilla Foundation per le provvigioni sulle ricerche effettuate nei loro browser sono stati appena rinnovati fino al 2011, segno probabilmente che c'è ancora qualche anno di tempo per capire (e migliorare!) il nuovo browser.

Devo ammettere che il c@zzeggio organizzato propostomi dopo l'iscrizione a Facebook stà un po' minando la frequenza degli aggiornamenti del blog... vabbè ... comunque torniamo sui nostri passi e in questo post vi vogllio proporre una simpatica circostanza avvenuta nello scorso fine settimana: per la lavoro mi sono trovato a casa cinque (e dico ben 5!) Eeepc 900A nuovi fiammanti da reinstallare eliminando l'installazione di Xandros originale e rimpiazzandola con XP professional. Le cinque macchine sono dotate del nuovo processore Intel Atom, prodotto dalla casa statunitense per la nuova generazione dei subnotebook. Diciamo subito che non ho apprezzato una sostanziale differenza rispetto al mio modello dotato ancora della cpu Celeron: l'unica novità è la visione dei due "core" sul task manager di Windows, per il resto (tenendo conto dell'uso limitato a Office, posta e navigazione) si tratta come sempre di macchine ultraportatili per l'uso intermedio tra un normale notebook e un palmare. Ram da un GB, disco allo stato solido da 8 GB, schermi e tastiere tipiche degli Eeepc già conosciuti. Esteticamente gli "Atom" si differenziano solo per l'abbandono del marchio Asus sul frontale, sostituito dal logo specifico Eeepc: una evidente scelta di marketing di Asus che (dopo il successo mondiale dei piccoli pc) con questa sigla sta cercando di creare un brand indipendente destinato a connotare i subnotebook e i micropc desktop. Nota tecnica: in installazione di XP la scheda audio non ha voluto saperne di andare sino a quando non ho messo sulla macchina il service pack 3 del sistema operativo (nonostante il dvd allegato alla confezione contenga tutti i drivers e patch di Microsoft , compreso il driver MS Universal Audio Architecture - UAA - che spesso è responsabile di questi problemi). La stessa cosa non mi era capitata col mio Celeron. Non potevo farmi scappare l'occasione per una "foto di gruppo": ecco i sette nani accesi e schierati (in prima fila i miei due Eeepc il 7", con Linux Pupee installato, e il 9" con XP)...

A proposito: nel caso qualcuno di voi fosse alla ricerca di un valido sistema operativo free sostitutivo a Xandros originale (che onestamente mi pare il sapientino..) e a Windows XP, mi sento di suggerirvi Linux Pupeee: si tratta di una versione personalizzata per l'uso su Eeepc della distro leggera di Puppy Linux. Più veloce compatta delle distro eeeXubuntu e Ubuntueee (derivate pesantemente da Ubuntu e Debian), dispone già di un nutrito pacchetto di drivers (funziona tutto, wi-fi e webcam comprese), di software pre installati (fogli di calcolo, wordprocessor, vnc, remote desktop, tool di networking, client mail, browser, skype, msn, multimedia, cd burning, e molto altro...) e altamente personalizzabile con i pacchetti autoinstallanti prelevati da internet (tra cui Firefox, Thunderbird, OpenOffice). Cercate "Pupee" su Google per tutte le infos. Consigliata!

|

|

Ci sono 1018 persone collegate

|

<

|

luglio 2025

|

>

|

L |

M |

M |

G |

V |

S |

D |

| | 1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|

|

|

| |

|

|

|

|

|

|

Nessun sondaggio disponibile.

Questo blog supporta

______________________________

Letture...

J.D. Salinger

Il giovane Holden

(The catcher in the rye)

EinaudiEditore

______________________________

Daniele BiachessiLa Fabbrica dei Profumi Baldini e Castoldi Editore

__________________________

Musica...

Vasco Rossi - Dillo alla luna (1990)

Ben E. King - Stand by me (1961)

Queen - Bohemian Rhapsody (1975)

U2 - Pride (In the name of love) (1984)

__________________________

19/07/2025 @ 02:10:14

script eseguito in 60 ms

|